- Door

- Veenman

- geplaatst op

- 16 februari 2009 08:02 uur

Het DNS-protocol is zo lek als een mandje, doordat bij het ontwerpen van het protocol beveiliging geen enkele rol speelde. Om de beveiliging van het DNS-protocol te verbeteren is de DNSSEC extensie ontwikkeld, echter wordt dit nog nauwelijks gebruikt. Om aandacht voor de nut en noodzaak van DNSSEC te vragen heeft SURFnet er een white paper over geschreven.

Het DNS-protocol is zo lek als een mandje, doordat bij het ontwerpen van het protocol beveiliging geen enkele rol speelde. Om de beveiliging van het DNS-protocol te verbeteren is de DNSSEC extensie ontwikkeld, echter wordt dit nog nauwelijks gebruikt. Om aandacht voor de nut en noodzaak van DNSSEC te vragen heeft SURFnet er een white paper over geschreven.

De white paper genaamd ‘Hardening the Internet’, is onder meer geschreven naar aanleiding van het zogenaamde Kaminsky-lek die het mogelijk maakt om internetters met behulp van `DNS cache poisoning` eenvoudig naar malafide websites om te leiden. Ondanks het feit dat het Kaminsky-lek door de meeste ISP’s gedicht is, blijft het DNS-protocol kwetsbaar door de werking van de DNS. Een structurele oplossing om de DNS te beveiligen is daarom noodzakelijk. DNSSEC is de enige mogelijkheid om dat te doen, concludeert SURFnet.

Het grootste obstakel voor implementatie van DNSSEC zit hem er in dat het beheer sterk afwijkt van DNS-beheer. DNSSEC werkt op basis van cryptografische sleutels, waardoor er procedures moeten worden opgetuigd voor het beheer en vervanging van de sleutels (key management en roll-over). Het publiceren van met DNSSEC gesigneerde DNS-records is op dit moment ook nog lastig, omdat er nog weinig tools beschikbaar zijn om dit te doen. Kleine partijen adviseert SURFnet om het signeren van hun domeinen te outsourcen of hiervoor een appliance in te zetten die het signeren van de DNS-records voor zijn rekening neemt.

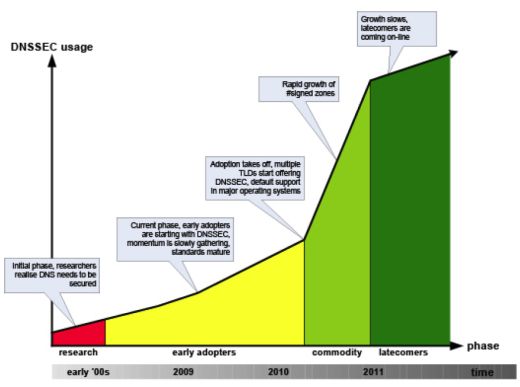

SURFnet verwacht dat DNSSEC pas in 2010 gemeengoed wordt. Het zal volgens SURFnet waarschijnlijk ook tot dan duren voor dat de DNS rootzone gesigneerd wordt. Tot dat het geval is moet elke DNS-server die DNSSEC ondersteunt van elke individuele TLD de sleutel bijhouden. Veel registraties wachten met de uitrol van DNSSEC tot de rootzone gesigneerd is, omdat ze dan niet langer zelf hun cryptografische sleutel hoeven te verspreiden. Het feit dat de rootzone nog niet gesigneerd is vertraagt de uitrol van DNSSEC daarom significant.