- Door

- Arnout Veenman

- geplaatst op

- 10 juli 2013 13:47 uur

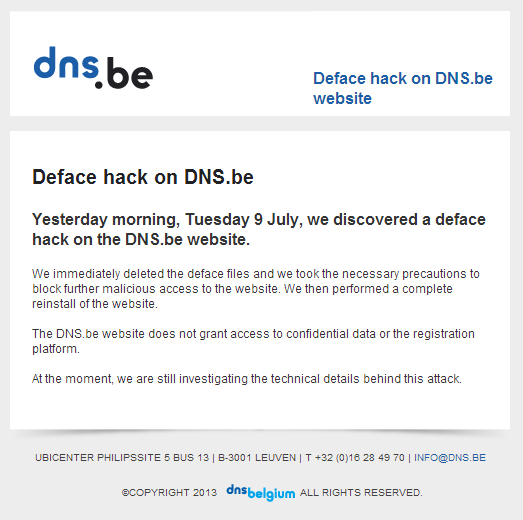

Ook de website van de .be-registry DNS.be is gisteren gehackt, dat heeft de registry in een e-mail die enkele minuten geleden naar .be-registrars is gestuurd, bekendgemaakt. De website van de registry zou daarbij zijn gedefaced. In reactie op de ontdekking van de hack zijn door DNS.be maatregelen genomen en is de complete website naar eigen zeggen opnieuw geïnstalleerd. In de e-mail naar de registrars geeft DNS.be aan dat de website geen toegang geeft tot vertrouwelijke gegevens of het .be-domeinregistratiesysteem.

Ook de website van de .be-registry DNS.be is gisteren gehackt, dat heeft de registry in een e-mail die enkele minuten geleden naar .be-registrars is gestuurd, bekendgemaakt. De website van de registry zou daarbij zijn gedefaced. In reactie op de ontdekking van de hack zijn door DNS.be maatregelen genomen en is de complete website naar eigen zeggen opnieuw geïnstalleerd. In de e-mail naar de registrars geeft DNS.be aan dat de website geen toegang geeft tot vertrouwelijke gegevens of het .be-domeinregistratiesysteem.

Update 14:55 uur: Reactie DNS.be woordvoerder Lut Goedhuys toegevoegd.

In een reactie laat DNS.be woordvoerder Lut Goedhuys aan ISPam.nl weten dat er bij de Belgische registry de publieke website gescheiden is van de niet-publieke (registrar) website en het .be-domeinregistratiesysteem. Als gevolg daarvan was het onmogelijk voor de hackers om bij gevoelige gegevens te komen en was de impact van de hack ook beperkt.

Het motief van de hacker lijkt volgens Goedhuys vooral op een klassieke deface, waarbij het er vooral gaat om te laten zien dat de hacker de website gehackt heeft. Op de website was een bepaalde tekst geplaatst die op de identiteit van de hacker zou kunnen duiden en een filmpje, dat niet aanstootgevend of beledigend was. Over de exacte inhoud van het filmpje en de tekst kan en wil Goedhuys geen mededeling doen.

Goedhuys is het er mee eens dat het opvallend is dat zowel SIDN als DNS.be op vrijwel hetzelfde moment zijn gehackt. Of er een verband is tussen beide hacks en of dat er sprake is van een aanval die specifiek gericht is op ccTLD operators, zal het onderzoek dat zal volgen moeten uitwijzen. Ook zal er daarover zeker contact met SIDN worden gezocht. Op dit moment is daar echter nog niks over bekend. Wel merkt Goedhuys op dat er verschillende andere ccTLD registries de afgelopen tijd gehackt zijn. Het onderzoek zal echter vooralsnog, gelet op de beperkte impact, een interne aangelegenheid voor DNS.be zijn.

De wijze waarop de hackers binnen zijn gedrongen zou al bekend zijn, maar de technische details waren bij de woordvoerster niet bekend. Daarnaast noemt Goedhuys het niet opportuun om deze (nu al) naar buiten te brengen. Een les die wel uit de hack kan worden getrokken, is dat DNS.be de broncode van de website nóg beter moet gaan beveiligen. De beveiliging was nu 100% en dat moet dus naar 110%. Daar zal de komende tijd aan worden gewerkt, zo besluit Goedhuys.